I portafogli digitali come Apple Pay e Google Wallet sono diventati strumenti comuni nella nostra...

Autoregestore

“Messaggi Legali”: l’app che trasforma WhatsApp in una...

Nasce l’APP “Messaggi Legali”: un’idea semplice, ma rivoluzionaria. La nuova frontiera delle...

Rubate 16 miliardi di password: ecco cosa significa per te e...

Nelle ultime settimane è emersa una notizia inquietante: un’enorme raccolta di oltre 16 miliardi di...

PERICOLI NEL CODICE OPEN SOURCE: COME L’IA PUÒ INFILTRARE...

L’intelligenza artificiale viene ormai utilizzata non solo da aziende e creativi, ma anche — e...

L’INGANNO DELLE APP “NUDIFY”: QUANDO L’IA VIOLA LA PRIVACY E LA...

Negli ultimi anni, la potenza dell’intelligenza artificiale è diventata sempre più accessibile...

Pubblicare le foto dei figli sui social è vietato: ecco cosa...

La diffusione sui social network di immagini di bambini e ragazzi da parte dei genitori è una...

Ai e deepnude: i pericoli nascosti della moda virtuale

La diffusione delle tecnologie di intelligenza artificiale ha portato a incredibili progressi in...

Controlla la tua reputazione o un sito web: due servizi gratuiti...

In un’epoca in cui ogni informazione pubblica può diventare permanente e ogni ricerca su Google può...

Gli auricolari possono essere pericolosi per la tua salute: ecco...

Sono piccoli, comodi, spesso costosi… e li usiamo ogni giorno: gli auricolari sono diventati...

Meme coin: perché i tuoi soldi possono volare via in un attimo

Negli ultimi mesi, sempre più giovanissimi si avvicinano al mondo delle meme coin, attratti da nomi...

Una guida completa per prenotare le tue vacanze in sicurezza sul...

Organizzare una vacanza è oggi un processo alla portata di tutti grazie alla grande varietà di siti...

Come riconoscere un sito autorevole da una copia clonata

Navigare su internet sembra ormai una routine semplice e sicura. Eppure, proprio quando stiamo per...

Android: come migliorare la durata della batteria e ridurre il...

Il problema della batteria che si scarica troppo in fretta – chiamato “battery drain” – è uno dei...

Come segnalare un’email come spam o pericolosa: guida per...

Ogni giorno milioni di utenti ricevono email sospette, pubblicità aggressive o addirittura...

Una nuova piattaforma porta i tuoi libri auto – pubblicati...

Fino a pochi anni fa, pubblicare un libro significava scegliere tra due strade: affidarsi a un...

Whatsapp: trascrivi i messaggi vocali senza aprirli

Hai mai ricevuto un messaggio vocale mentre sei in riunione, in autobus o in un luogo dove non puoi...

Attenzione ai qr code nei parcheggi: così i truffatori svuotano...

Il QR code, nato per semplificare la vita digitale, è diventato uno degli strumenti preferiti dai...

Android browser che permette di installare le estensioni di...

Vuoi usare le estensioni di Google Chrome anche sul tuo smartphone Android? Da oggi è possibile...

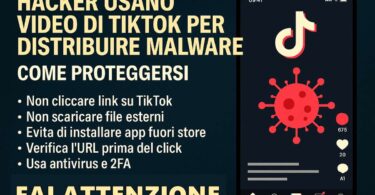

Hacker usano video di tiktok per distribuire malware: come...

Il social network TikTok, tra i più popolari al mondo soprattutto tra i giovani, è finito al centro...

Nuova minaccia: email che sembrano autentiche ma non lo sono

Una nuova tecnica di attacco sta preoccupando gli esperti di sicurezza informatica: si chiama DKIM...

Truffe online a nome dell’inps: attenzione a sms ed email...

Negli ultimi giorni è aumentata la diffusione di truffe informatiche che sfruttano il nome...

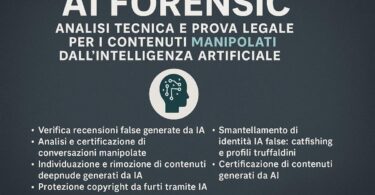

Ai forensic: analisi tecnica e prova legale per i contenuti...

Viviamo un’epoca in cui i contenuti falsificati da intelligenza artificiale si diffondono con una...

Whatsapp: puoi parlare con il tuo assistente digitale chatgpt...

Alcuni ancora non lo sanno e per questo li aggiorniamo con questo post. Oggi puoi avere un piccolo...

Whatsapp: controlla se qualcuno ha collegato un dispositivo per...

Molti pensano che WhatsApp invii sempre una notifica quando viene effettuato l’accesso da un nuovo...

Tra due giorni i dati degli spostamenti google del passato non...

Quante volte accettiamo qualcosa senza leggere davvero?Accade ogni giorno, ma raramente con...

Chatbot e minori: i rischi nascosti dietro le chat con...

L’intelligenza artificiale conversazionale è entrata a far parte della vita quotidiana di milioni...

Teams sostituisce skype: ecco come condividere lo schermo in...

Negli ultimi mesi si è assistito a una trasformazione silenziosa ma concreta: lo storico Skype ha...

Accessi sospetti ai tuoi account: impara a riconoscerli e a...

Viviamo costantemente connessi: email, social, app bancarie, archivi cloud, messaggistica… tutto...

Sextortion: precisazioni necessarie dopo il video di geopop

Questo articolo nasce in risposta al video intitolato “Cos’è la Sextortion: come riconoscerla e...

Utilizza whatsapp come il tuo archivio dati personale

Hai mai pensato di usare WhatsApp non solo per chattare con gli altri, ma anche per comunicare con...

Whatsapp: lo sapevi che puoi usarlo come scanner dei documenti?

WhatsApp non è più solo una piattaforma di messaggistica istantanea. Negli ultimi aggiornamenti...

Whatsapp: come proteggere l’indirizzo ip durante le...

La privacy online non riguarda solo i messaggi scritti. Anche le chiamate vocali su WhatsApp...

Proteggi la tua identità online: un imperativo nell’era...

Nel mondo digitale di oggi, la nostra identità è esposta a più minacce di quanto si possa...

Hai tempo fino al 18 maggio per certificare la cronologia...

Stai per perdere un’opportunità cruciale per difendere il tuo passato digitale.Se non agisci...

E’ uscito il libro “SENZA TRACCIA”: la guida...

In un mondo in cui ogni click lascia una traccia, nasce SENZA TRACCIA – Anonimato e privacy online...

Cos’è il pharming e come difendersi da questa truffa...

Il pharming è una tecnica di attacco informatico subdola e pericolosa, progettata per reindirizzare...

Non cadere nella rete: guida per individuare email ingannevoli e...

Le truffe via email, note come phishing, rappresentano una delle minacce informatiche più diffuse e...

Clonazione dello spid: ecco come i truffatori rubano la tua...

Lo SPID, il Sistema Pubblico di Identità Digitale, è oggi il principale strumento per accedere ai...

Falsi concorsi e lotterie online: come riconoscere e difendersi...

Ti è mai capitato di ricevere un’email o un messaggio che dice:“Congratulazioni! Hai...

Cyber Avventure – Due libri, una sola missione: aiutare i...

In un mondo dove il primo amico spesso è uno smartphone e dove il web parla ai nostri figli più di...

Programmi crackati: cosa rischi davvero quando li scarichi

Il fascino dei software “gratis” è forte. Quando un programma a pagamento può essere scaricato in...

Selfie delle mie brame chi e’ la piu’ bella del...

Il selfie è ormai parte della nostra quotidianità. Non è solo una foto: è un modo per raccontarsi...

Ia, post falsi e manipolazione online: la nuova minaccia digitale

Siamo entrati in un’epoca in cui non basta più “vedere per credere”. Con l’avvento...

Truffe sentimentali online e catfishing: quando il cuore viene...

In un mondo sempre più connesso, cercare l’amore o l’amicizia online è diventato normale. Ma...

Challenge virali estreme: cosa c’è dietro e come...

Negli ultimi anni, i social sono diventati una vetrina di sfide estreme, spesso mascherate da...

Cyberbullismo e insulti sui social: quando sono reato

I social network hanno reso facile esprimere opinioni, condividere contenuti e comunicare con...

Come funzionano gli algoritmi dei social e perché ti agganciano...

Ogni volta che apri un social, che sia Instagram, TikTok, YouTube o X, non stai semplicemente...

Scroll infinito e dipendenza digitale: perché non riesci a...

Ti sei mai accorto che stavi solo controllando una notifica, e ti sei ritrovato mezz’ora dopo...

Come far rimuovere i tuoi dati da google e dagli altri siti:...

Viviamo in un’epoca in cui ogni informazione, immagine o commento può essere indicizzato da Google...

Clickfix: la nuova truffa che sfrutta la tua voglia di risolvere...

Nel panorama delle minacce informatiche, una nuova truffa sta mietendo vittime tra utenti di ogni...

Attenzione: il tuo dispositivo potrebbe essere tracciato tramite...

Recenti ricerche hanno evidenziato una nuova tecnica di tracciamento che sfrutta la rete...

Cyber avventure: un libro fondamentale per difendere il mondo...

Un’avventura digitale pensata per i ragazzi delle scuole medie, tra missioni avvincenti e consigli...

Smishing: attenzione alle nuove truffe che rubano documenti e...

Negli ultimi tempi, si è registrato un aumento significativo delle truffe di smishing, una forma di...

Phishing nei calendari google e outlook: attacchi attraverso gli...

Hai mai trovato un evento sospetto nel tuo Google Calendar o Outlook con un titolo tipo “Hai vinto...

Truffe nei gruppi whatsapp di vicinato: attenzione ai profili...

I gruppi WhatsApp di quartiere, condominio o vicinato sono diventati strumenti comodi per...

Finti tecnici microsoft o apple: la truffa del supporto...

Una delle truffe informatiche più insidiose e diffuse degli ultimi tempi è quella del falso...

Come Recuperare un Account WhatsApp Compromesso

Se sospetti che il tuo account WhatsApp sia stato compromesso o rubato, è fondamentale agire...

Google dark web report: scopri se i tuoi dati sono finiti nel...

Google ha recentemente introdotto una funzionalità potente e gratuita per gli utenti che desiderano...

Truffe via pec: quando la posta certificata diventa...

La PEC (Posta Elettronica Certificata) è uno strumento fondamentale per comunicazioni ufficiali tra...

La truffa del curriculum: quando una telefonata ti ruba dati e...

Nel mondo sempre più connesso di oggi, anche la ricerca di lavoro può diventare un rischio. Una...

Google maps: guida risolutiva per cercare di recuperare la...

Un grave problema tecnico ha coinvolto la funzione Cronologia degli Spostamenti di Google Maps...

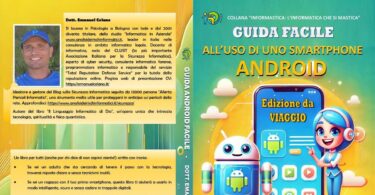

Guida Facile all’uso di uno Smartphone Android – edizione...

Siamo felici di annunciare la pubblicazione di un nuovo libro del Dott. Emanuel Celano:una guida...

PASS GRATUITO del valore di 999 euro per l’IT SECURITY...

Interessato alla sicurezza informatica ? Non hai mai avuto possibilità economiche per approfondire...

Attacchi ai conti paypal e revolut: come proteggere i tuoi...

ATTACCHI AI CONTI PAYPAL E REVOLUT: COME PROTEGGERE I TUOI PAGAMENTI DIGITALI Con l’aumento delle...

Truffe con codici qr: perché scannerizzare un qr code può essere...

I QR Code sono ormai ovunque: ristoranti, parcheggi, eventi, pubblicità e persino nei pagamenti...

Smishing e vishing: le truffe via sms e chiamata che svuotano i...

Le truffe via SMS (smishing) e quelle tramite chiamate telefoniche (vishing) stanno crescendo in...

Spoofing telefonico: quando gli hacker si nascondono dietro...

Lo spoofing telefonico è una truffa sempre più diffusa in cui i cybercriminali mascherano il numero...

Come proteggere i propri dati personali sui social: guida...

I social network sono strumenti potentissimi per comunicare, condividere e lavorare, ma...

“aiutamisi” : il coltellino svizzero – link...

L’APP AiutamiSi è stata aggiornata con ancora più LINK UTILI per facilitarti l’accesso a...

Clone phishing: quando ti scrive un amico, ma è un hacker

Il phishing ha fatto un salto di qualità. Non si tratta più solo di email generiche da banche o...

Come riconoscere un sito web falso: 11 indizi per difenderti...

Navigare online è diventato una necessità quotidiana, ma con la crescita esponenziale dei siti web...

Truffe con qr code: il pericolo nascosto dietro una scansione...

Negli ultimi anni, i QR Code sono entrati nella nostra quotidianità: nei ristoranti per i menù...

Cronologia posizioni google : se non la certifichi con valore...

Se perdi questa occasione, legalmente non potrai mai più dimostrare dove eri stato in passato, né...

Attenzione alle truffe dei falsi giveaway su x.com

Negli ultimi tempi, sono sempre più frequenti le truffe legate a falsi giveaway su X.com (ex...

Cyber – war e attacchi geopolitici: la nuova frontiera del...

Le guerre moderne non si combattono solo con armi tradizionali, ma anche nel cyberspazio. Gli...

Evoluzione dei ransomware : strategie di difesa che devi...

I ransomware sono tra le minacce informatiche più devastanti, colpendo aziende, istituzioni e...

Scam su criptovalute e nft nel 2025: le truffe più pericolose da...

Il mondo delle criptovalute e degli NFT continua a crescere, attirando investitori e collezionisti...

Xing: la piattaforma professionale per trovare lavoro in europa

Se stai cercando un lavoro o vuoi ampliare la tua rete professionale, XING potrebbe essere uno...

Nuove minacce del dark web nel 2025: cosa si nasconde nel lato...

Il Dark Web è spesso associato ad attività illecite, ma negli ultimi anni è diventato il punto di...

È nato VerificaSiti.it: il tuo nuovo alleato per valutare la...

Siamo lieti di annunciare la nascita di VerificaSiti.it, un potente strumento che ti consente di...

Psicologia della sicurezza informatica: perché le persone cadono...

Le truffe informatiche non si basano solo su vulnerabilità tecniche, ma sfruttano anche debolezze...

Attacchi informatici tramite iot: frigoriferi, stampanti e...

L’Internet of Things (IoT) ha trasformato gli oggetti di uso quotidiano in dispositivi...

Cybersecurity per dispositivi Smart Home: quanto sono sicuri...

Gli assistenti vocali, le telecamere di sicurezza e i dispositivi smart home rendono la nostra vita...

Truffe con Intelligenza Artificiale nel 2025: come l’IA sta...

L’intelligenza artificiale (IA) sta trasformando il mondo digitale, ma non sempre in modo positivo...

Nasce IdentificazioneOnline.it: scopri a chi appartiene un...

Viviamo in un’epoca in cui l’anonimato online è sempre più diffuso. Profili falsi, email anonime...

Attenzione al phishing: falsa email di pagamento Spotify

Negli ultimi giorni, molti utenti stanno ricevendo un’email sospetta che sembra provenire da...

Attenzione alla truffa phishing Mooney: come proteggere i tuoi...

Negli ultimi giorni, molti utenti hanno segnalato un’e-mail sospetta che sembra provenire da...

Le truffe informatiche online più pericolose per i bambini

Con la diffusione sempre più capillare di internet, i bambini trascorrono molto tempo online...

Ripulire la propria impronta digitale: guida alla pulizia online

Viviamo in un’epoca in cui la nostra vita digitale è sempre più intrecciata con quella reale. Ogni...

Il tuo commento conta: proponi un argomento di tuo interesse ad...

Con oltre 13.000 membri nella nostra community , siamo una squadra, uniti dall’obiettivo di...

Hai una attività? Attento alla TRUFFA BEC

Negli ultimi tempi, le truffe informatiche stanno diventando sempre più sofisticate, mettendo a...

Perché è importante Cancellare Periodicamente i Cookie e ogni...

I cookie sono piccoli file di dati che i siti web memorizzano sul tuo dispositivo durante la...

Come proteggere i propri dati sanitari

La protezione dei dati sanitari è diventata una priorità fondamentale nell’era digitale. Le...

Fake CAPTCHA : sai come difenderti?

Un CAPTCHA è come una domanda che il computer fa per capire se sei davvero una persona e non una...

È nato DebugAffidabile.it : il nuovo punto di riferimento per il...

Con grande entusiasmo annunciamo il lancio ufficiale di DebugAffidabile.it, il nostro nuovo sito...

Cybercell svela i 27 trucchi usati dai truffatori online per...

Negli ultimi anni, le truffe informatiche si sono evolute a una velocità impressionante, sfruttando...

Ecco come spiegare ad un bambino il pericolo dei deepfake

Immagina questa scena: un giorno guardi un video sul telefono in cui il tuo cantante preferito dice...

Pensare prima di scrivere un commento sui social: l’arte di...

I social media sono diventati una piazza pubblica dove tutti possono condividere opinioni...

Soffri di “schermite”? Accade quando gli schermi...

Viviamo in un’epoca dominata dagli schermi: smartphone, tablet, computer e televisori ci...

Le Challenge Pericolose: un gioco che può costare caro

Negli ultimi anni, i social media hanno dato vita a un fenomeno tanto virale quanto preoccupante:...