I criminali del web inviano miliardi di email ogni giorno. Il volume di messaggi è da capogiro. Ecco i dati sul numero medio di messaggi di posta elettronica inviati ogni giorno al mondo ( fonte dataprot.net ) :

- 22 miliardi di messaggi legittimi

- 122 miliardi di email di spam e rappresenta l’85% del traffico email totale in tutto il mondo

- 5 miliardi di email fraudolente

Si avete capito bene, truffe e frodi rappresentano circa il 2,5% di tutte le e-mail di spam. Le statistiche sul phishing indicano che il furto di identità è l’obiettivo del 73% di questi. Gli account Microsoft sono i bersagli più popolari delle e-mail di phishing, rappresentando il 43% di tutti i tentativi di phishing.

Intermezzo promozionale ... continua la lettura dopo il box:

Usufruisci di uno sconto per fare un CONTROLLO DELLA REPUTAZIONE PERSONALE o AZIENDALE [ click qui ]

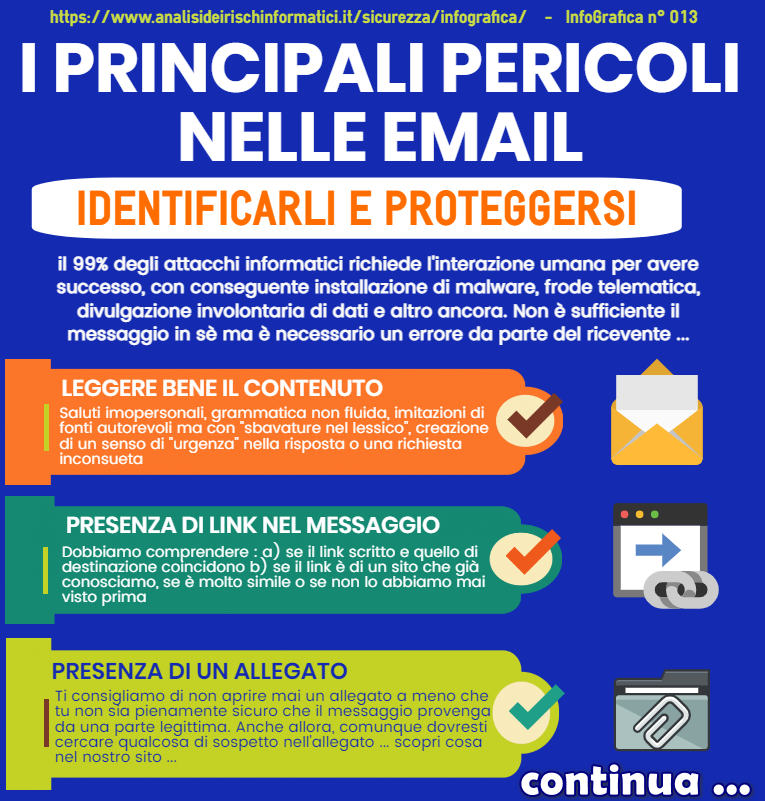

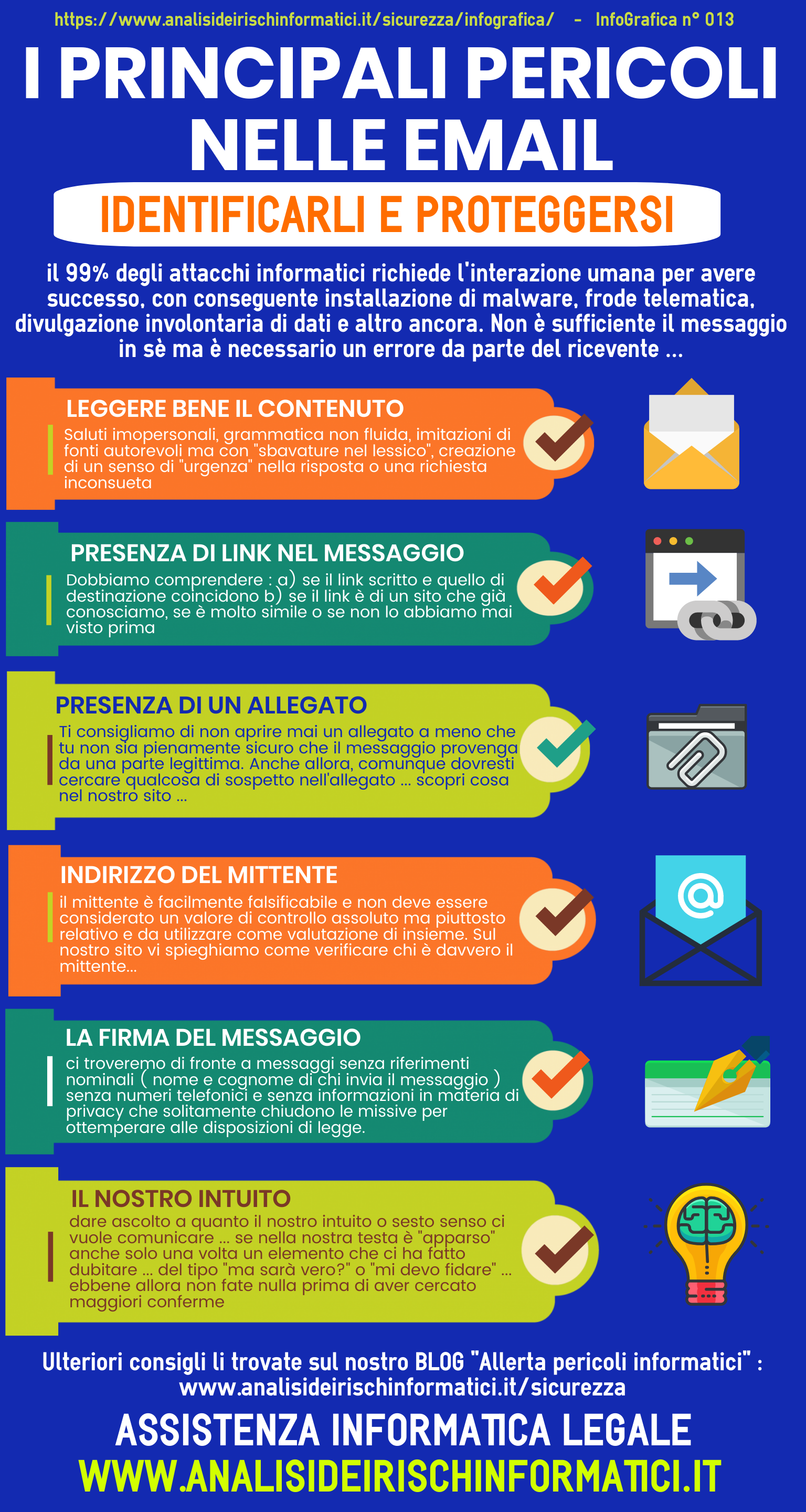

Un elemento positivo in questo turbinio di dati è che il 99% degli attacchi informatici richiede l’interazione umana per avere successo, con conseguente installazione di malware, frode telematica, divulgazione involontaria di dati e altro ancora. Non è sufficiente il messaggio in sè ma è necessario un errore da parte del ricevente …

Sebbene le e-mail truffa siano progettate per indurti a collaborare, è comunque tua responsabilità riconoscere il loro intento. Pensaci due volte quando abiliti una macro, apri un file, segui un collegamento o apri un documento. La tua cautela potrebbe far risparmiare a te e alla tua azienda un carico di inconvenienti e costi.

Elementi che occorre considerare alla ricezione di una email, prima di compiere qualsiasi azione :

- Il primo elemento di valutazione è leggere bene il contenuto. Titolo del messaggio e corpo del messaggio non devono generare in noi “campanelli di allarme”. Saluti impersonali ( al posto del tuo nome un ciao o signore / signora ), grammatica non fluida, imitazioni di fonti autorevoli ma con “sbavature nel lessico”, creazione di un senso di “urgenza” nella risposta ( se non fai quanto richiesto subito vi sono delle conseguenze ) o una richiesta inconsueta ( come l’invio di denaro ad un amico che dice di non poterti raggiungere in altro modo ) sono tutti elementi che ci devono spingere a fare ulteriori controlli. Suggerimento: cerca errori grammaticali, non errori di ortografia. Quando creano messaggi di phishing, i truffatori utilizzano spesso un correttore ortografico o una macchina di traduzione, che fornisce loro tutte le parole giuste, ma non necessariamente nel contesto appropriato. Per sicurezza comunque procediamo con il punto successivo.

- Il secondo elemento di valutazione è la presenza di link nel messaggio. Se vi sono link mai fare click subito. Dobbiamo comprendere : a) se il link scritto e quello di destinazione coincidono. Un trucco alla base di ogni frode con link è proprio quello di mascherare il link con una parola o nome di un dominio che già conosciamo ma far “atterrare il malcapitato su un sito differente”. b) se il link è di un sito che già conosciamo, se è molto simile o se non lo abbiamo mai visto prima. Dobbiamo quindi valutare il nome del dominio. Ad esempio tutti sappiamo, o si spera, che “paypal” ha come estensione di dominio .com e non .org o altro. Quindi se ricordiamo il nome di un sito possiamo fare subito un confronto. Nel dubbio, meglio controllare bene prima di accedere. Passare con il mouse sopra il link se siamo con un computer o tenere premuto a lungo con un tap sul link per fare apparire al dispositivo il nome esteso del dominio ( attenzione se non siamo pratici dei tocchi con un dito sul telefono meglio non procedere ma attendere di valutare il link con un computer al nostro ritorno a casa ). Anche se link sembra autorevole procediamo comunque con punto successivo prima di aprirlo oppure utilizziamo alcuni tools gratuiti di analisi : verifica sicurezza di un sito web o di un link prima di accedere

- Il terzo elemento di valutazione è la presenza di un allegato. I motivi per cui ricevere un allegato possono essere davvero pochi per un utente privato ma possono essere tantissimi per un dipendente aziendale. Ti consigliamo di non aprire mai un allegato a meno che tu non sia pienamente sicuro che il messaggio provenga da una parte legittima. Anche allora, comunque dovresti cercare qualcosa di sospetto nell’allegato. Ad esempio, se ricevi un avviso pop-up sulla legittimità del file o l’applicazione ti chiede di modificare le impostazioni, non procedere. Oppure contatta il mittente attraverso un mezzo di comunicazione alternativo e chiedigli di verificare che sia legittimo. Importante inoltre non aprire mai un allegato senza aver fatto prima una scansione con un buon antivirus (e per buon antivirus intendiamo un antivirus a pagamento). In particolare se le estensioni del file non sono quelle che ci aspettiamo solitamente, nelle email che riceviamo ogni giorno. Sappiamo che questa operazione potrebbe essere una perdita di tempo notevole ma una scansione in termini di sicurezza fa davvero la differenza.

- Il quarto elemento di valutazione è l’indirizzo del mittente e la presenza di altri contatti in copia. Alcuni si chiederanno per quale motivo questo controllo non sia ai primi posti nella nostra lista. Ebbene forse non tutti sanno che il mittente è facilmente falsificabile e che quindi non deve essere considerato un valore di controllo assoluto ma piuttosto relativo e da utilizzare come valutazione di insieme che ci prestiamo a compiere. Andiamo a verificare chi è davvero il mittente. Come prima cosa nessuna organizzazione legittima invierà email da un indirizzo che termina con “@gmail.com”. Il modo migliore per controllare il nome di dominio di un’organizzazione è digitare il nome dell’azienda in un motore di ricerca per vedere la sua email. Quindi fate attenzione se il nome del dominio del mittente è scritto male. Ulteriori domande da porsi in caso di mittente privato sono : lo conosciamo? … ha un motivo per scriverci anche se lo conosciamo ? … abbiamo mai scritto a quell’indirizzo o abbiamo mai ricevuto email da quell’indirizzo prima ? Inoltre prestiamo attenzione al fatto di essere nella email ricevuta in copia con altri, quindi chiediamoci se la stessa email è stata inviata a più persone … Tutti elementi che ci devono far alzare la guardia se non corrispondono, ovvero : non conosciamo il mittente ; lo conosciamo ma non ci aspettiamo email da lui ; non abbiamo mai scritto a quell’indirizzo anche se il nome della persona, in apparenza, è di un amico ; è la prima volta che riceviamo una risposta da quel mittente … Anche se tutto sembra corretto non ci fermiamo e proseguiamo con lo step successivo di verifica.

- Il quinto elemento di valutazione è nella firma del messaggio. Solitamente gli autori di frodi, nelle email che devono risultare inviate da società, tagliano la firma del messaggio in modo da non far comparire elementi di contatto che non siano la stessa email. Quindi ci troveremo di fronte a messaggi senza riferimenti nominali ( nome e cognome di chi invia il messaggio ) senza numeri telefonici e senza informazioni in materia di privacy che solitamente chiudono le missive per ottemperare alle disposizioni di legge. Tutto in regola ? Anche qui proseguiamo lo stesso i nostri controlli approdando al punto successivo.

- Il sesto elemento è il nostro intuito. Ovvero dare ascolto a quanto il nostro intuito o sesto senso ci vuole comunicare … se nella nostra testa è “apparso” anche solo una volta un elemento che ci ha fatto dubitare … del tipo “ma sarà vero?” o “mi devo fidare” … ebbene allora non fate nulla prima di aver cercato maggiori conferme.

Abbiamo quindi appreso che non basta leggere una email pericolosa per rischiare qualcosa. I rischi iniziano se apriamo l’allegato o clicchiamo sul link o rispondiamo fornendo nostri dati personali. Quindi possiamo tranquillamente aprire l’email e analizzarla in cerca degli indizi sopra descritti.

Siete in difficoltà nel comprendere la sicurezza di un messaggio oppure desiderate dimostrare con valore legale il contenuto di una email ricevuta compresi i suoi allegati ? Volete confermare che l’indirizzo email da cui avete ricevuto il messaggio sia realmente chi vi ha inviato il messaggio e non una truffa ? Dovete presentare una denuncia per quello che avete ricevuto per email e vi servono delle prove con valore legale? Il servizio di copia autentica email online e analisi dell’header è quello che vi occorre per presentare le vostre prove con valore probatorio, ricordandovi che uno screenshot non ha valore legale [click qui].

Per vedere la versione interattiva [ click qui ]

Infine ecco un elenco di suggerimenti sulla sicurezza per ridurre al minimo lo spam e il malware :

- Cambia spesso la tua password.

- Usa password complesse. Non utilizzare mai una password che contenga parole semplici o nomi di persone ed animali che fanno parte della tua vita.

- Usa una password diversa per ciascuno dei tuoi account. Se utilizzi la stessa password per il tuo conto bancario come per il tuo account di posta elettronica, diventi molto più vulnerabile al furto di dati.

- Non aprire un allegato a meno che tu non sappia da chi proviene e solo se lo aspetti.

- Prestare attenzione ai messaggi di posta elettronica che richiedono di abilitare le macro prima di scaricare gli allegati di Word o Excel.

- Usa il software antivirus sul tuo computer locale e assicurati che sia aggiornato con le ultime definizioni dei virus.

- Se ricevi un allegato da qualcuno che non conosci, non aprirlo. Eliminalo immediatamente.

- Scopri come riconoscere il phishing

– Messaggi che contengono minacce di chiusura del tuo account

– Richieste di informazioni personali come password o numeri di previdenza sociale

– Parole come “Urgente” – Falso senso di urgenza

– Indirizzi e-mail falsi

– Scrittura scadente o cattiva grammatica - Passa il mouse sui collegamenti prima di fare clic su di essi per vedere se l’URL sembra legittimo.

- Invece di fare clic sui collegamenti, apri un nuovo browser e digita manualmente l’indirizzo.

- Non dare il tuo indirizzo email a siti di cui non ti fidi.

- Non pubblicare il tuo indirizzo e-mail su siti Web o forum pubblici. Gli spammer spesso scansionano questi siti alla ricerca di indirizzi e-mail.

- Non fare clic sul collegamento “Annulla iscrizione” in un’e-mail di spam. Farebbe solo sapere allo spammer che il tuo indirizzo è legittimo, il che potrebbe portarti a ricevere più spam.

- Comprendi che le aziende rispettabili non chiederanno mai informazioni personali via e-mail.

- Non inviare informazioni personali in un messaggio di posta elettronica.

- Non rispondere allo spam. Tieni presente che se rispondi a un’e-mail di spam, molto probabilmente la tua risposta non tornerà allo spammer originale perché l’intestazione FROM nel messaggio di spam molto probabilmente sarà falsificata.

- Non condividere mai le password.

Informatica in Azienda diretta dal Dott. Emanuel Celano

Intermezzo promozionale ... continua la lettura dopo il box: