Negli ultimi anni il fenomeno delle telefonate truffaldine è cresciuto in modo esponenziale. Sempre...

Autoregestore

Attenzione ai servizi illegali che promettono dati personali da...

Negli ultimi anni sono comparsi online servizi che promettono di fornire, dietro pagamento, i dati...

ContentProtector.it: la prima piattaforma in Europa che...

ContentProtector.it: la rivoluzione che cambia per sempre il destino dei tuoi contenuti! Sei sicuro...

Le app spia sul telefono: come riconoscerle e difendersi

Negli ultimi anni è cresciuto il fenomeno delle cosiddette app spia, software installati di...

Come riconoscere e difendersi dalle truffe tramite finti...

Negli ultimi anni è esplosa una delle truffe più diffuse e pericolose: i messaggi che fingono di...

Come difendere la tua reputazione digitale: perché non puoi...

Oggi la reputazione online non è più un dettaglio secondario: è la prima cosa che chiunque vede...

Email hackerata: come riconoscerlo e cosa fare subito per...

Ricevere la notizia che la propria casella email è stata compromessa è una delle paure più diffuse...

Intelligenza artificiale e truffe deepfake: il nuovo pericolo...

Negli ultimi anni la tecnologia dei deepfake è passata dall’essere una curiosità tecnologica a una...

Rischi nascosti nella tua casa smart: i dispositivi “zombificati”

Le nostre abitazioni stanno diventando sempre più intelligenti: TV connesse, termostati smart...

Come proteggere il tuo smartphone dalle nuove truffe via SMS e...

Negli ultimi mesi si è registrato un aumento significativo di truffe via SMS, WhatsApp, Messenger e...

VerificaReputazione.it : nuova funzionalità per ricerche...

VerificaReputazione.it introduce una nuova sezione dedicata ai Social Media, che ti permette di...

Videosorveglianza domestica: i rischi nascosti e come...

Negli ultimi giorni la cronaca ha mostrato come persino sistemi di sorveglianza installati in...

Insulti e critiche tra chat e social: quando scatta il...

Viviamo in un’epoca in cui le parole viaggiano veloci e restano incise negli archivi digitali più...

VerificaSiti.it : lo strumento migliore per verificare sicurezza...

Navigare su Internet è diventato un gesto quotidiano: si cercano informazioni, si fanno acquisti...

IdentificazioneOnline.it: scopri chi si nasconde dietro profili...

Nell’era digitale l’anonimato è diventato una delle armi più utilizzate da chi vuole agire...

Attacco zero-click a ChatGPT: cosa è successo e come ti devi...

Negli ultimi giorni è stata resa pubblica una vulnerabilità grave che ha coinvolto ChatGPT e i suoi...

Attenzione alle false email della Polizia di Stato: il caso del...

Negli ultimi mesi si è diffusa una nuova campagna di truffe via email che utilizza in modo illecito...

Come trovare una persona online partendo da una fotografia

Nell’era digitale ogni immagine che pubblichiamo può diventare una traccia. Le fotografie non sono...

PayPal e le 15,8 milioni di credenziali in vendita: cosa c’è di...

Negli ultimi giorni ha fatto il giro del web la notizia che un hacker, con il nickname Chucky_BF...

Email hackerata: cosa fare subito per limitare i danni

Scoprire che la propria email è stata violata è una delle situazioni più stressanti per un utente...

Malware bancari: come riconoscerli e proteggere i tuoi risparmi

I malware bancari sono tra le minacce più pericolose per gli utenti privati: programmi malevoli...

Come difendersi dai furti d’identità digitali: tecniche di...

Negli ultimi anni, il furto d’identità online è diventato una delle minacce più diffuse e subdole...

Attenzione al Wi-Fi pubblico: cosa rischi davvero e come...

Sempre più persone, per comodità o necessità, si connettono a reti Wi-Fi gratuite in bar...

Allarme WinRAR: un nuovo zero-day in azione, aggiorna subito il...

Una nuova vulnerabilità zero-day sta minacciando milioni di utenti di WinRAR, il popolare software...

Hanno violato la tua email? Ecco cosa fare subito per limitare i...

Hai ricevuto notifiche strane? I tuoi contatti ti segnalano email sospette inviate da te?Potresti...

Il tuo Wi-Fi può spiarti? Scopri come funziona il “Wi-Fi...

La tua rete Wi-Fi ti serve per navigare, guardare video, lavorare da casa… Ma sapevi che può...

Proteggi l’accesso alle tue password salvate su Google:...

Tantissimi utenti salvano le proprie credenziali di accesso nel gestore di password integrato in...

Furto di identità online: come scoprire se qualcuno usa i tuoi...

Sempre più spesso, i nostri dati personali vengono raccolti e utilizzati da terzi senza il nostro...

Hai cancellato per errore una chat su Messenger? Ecco cosa puoi...

Sempre più persone ci contattano dopo aver cancellato una conversazione importante da Facebook...

ContentProtector.it certifica e protegge legalmente qualsiasi...

Nasce ContentProtector.it, la prima piattaforma online pensata per chiunque voglia proteggere e...

Attenzione alla trappola invisibile: le estensioni per browser...

Molti utenti installano estensioni sul proprio browser (come Chrome o Edge) per comodità: blocca...

Proteggiti subito: attiva il monitoraggio di Google del Dark Web

Google ha introdotto uno strumento gratuito e potentissimo per aiutarti a scoprire se i tuoi dati...

Perché la sicurezza DNS è la prima linea di difesa contro gli...

Quando si pensa alla sicurezza online, si immaginano antivirus, firewall, password complesse. Ma...

Come risalire ai contatti di un account Telegram? Tutto quello...

Telegram è una delle piattaforme di messaggistica più usate al mondo, apprezzata per la sua...

Attacchi informatici basati sull’identità: cosa sono e perché...

Nel 2025 gli hacker non cercano più solo di infettare il tuo computer: vogliono diventare te. E lo...

Addio a Windows 10: cosa cambia per la tua sicurezza e cosa devi...

Dal 14 ottobre 2025, Microsoft terminerà ufficialmente il supporto per Windows 10, uno dei sistemi...

Rivoluzione digitale per verificare la reputazione personale e...

Online due strumenti gratuiti che cambiano le regole del gioco. Il web non dimentica. In un’epoca...

Copia autentica di contenuti digitali: servizio internazionale...

Screenshot? Non bastano più. In un mondo in cui i contenuti online possono sparire, essere...

Telecamere di sorveglianza offline? Attenzione al nome della...

Sempre più persone installano telecamere di sorveglianza per proteggere casa o ufficio. Tuttavia...

Allerta terremoti via smartphone: il nuovo sistema di Google che...

Un nuovo sistema di allerta terremoti è stato appena attivato in Italia e sta facendo il giro del...

Come difendersi dalle diffamazioni online e proteggere la...

La reputazione online è diventata uno degli elementi più delicati della nostra vita. Basta una...

OnlyFans e tutela legale: come certificare contenuti copiati o...

OnlyFans è diventata una delle piattaforme più utilizzate per la condivisione di contenuti...

Attacco hacker al sito WordPress: come ottenere prove legali e...

Un attacco informatico al proprio sito WordPress non è solo un problema tecnico: è una violazione...

Hai ricevuto un’email da Google con oggetto “Archiviazione dei...

Negli ultimi tempi molti utenti hanno ricevuto un’email da Google con oggetto simile a: “È...

Come capire se il telefono è sotto controllo o spiato

Hai la sensazione che qualcuno stia leggendo i tuoi messaggi, ascoltando le tue telefonate o...

Mi hanno rubato le foto online: come ottenere la rimozione e...

Scoprire che le proprie foto private o personali sono finite online, magari su siti sconosciuti o...

Furto di identità online: cosa fare subito per difendersi

Il furto di identità online è una delle minacce digitali più gravi e sottovalutate. Chiunque può...

Come sapere se un numero di telefono è registrato su WhatsApp

Hai ricevuto una chiamata sospetta o hai trovato un numero strano e vuoi sapere se è attivo su...

Come certificare un messaggio WhatsApp con valore legale

Quando ricevi un messaggio minaccioso, offensivo o semplicemente importante su WhatsApp, il primo...

Camgirl: servizio urgente per la rimozione di video registrati e...

Sei una camgirl e hai scoperto che i tuoi video privati sono stati registrati e pubblicati senza...

Estensioni pericolose su Chrome e Edge: cosa controllare subito...

Una nuova ondata di estensioni dannose ha colpito milioni di utenti di Chrome e Microsoft Edge...

Genitori, tutelate la vostra famiglia con un semplice messaggio

Nel 2025 puoi tutelarti anche da solo in molte situazioni familiari, con gli strumenti giusti...

Come sapere quali siti sono stati visitati con Google e...

In un’epoca in cui clicchiamo su decine di siti ogni giorno, può diventare difficile...

L’INTELLIGENZA ARTIFICIALE NEL CYBERCRIME: COSA STANNO FACENDO...

Il mondo della sicurezza informatica sta affrontando una nuova ondata di minacce: quelle create...

ATTENTI AI MESSAGGI DI TESTO: IL NUOVO AVVISO DEGLI ESPERTI PER...

Il tuo telefono è uno strumento potente e indispensabile. Proprio per questo, è anche uno dei...

LE TRUFFE DIGITALI PIU’ PERICOLOSE IN QUESTO MOMENTO

Nel panorama digitale attuale, i criminali informatici stanno affinando le loro tecniche per...

ATTENTI ALLE NUOVE TRUFFE NFC: HACKER NASCONDONO CARTE CLONATE...

I portafogli digitali come Apple Pay e Google Wallet sono diventati strumenti comuni nella nostra...

“Messaggi Legali”: l’app che trasforma WhatsApp in una...

Nasce l’APP “Messaggi Legali”: un’idea semplice, ma rivoluzionaria. La nuova frontiera delle...

Rubate 16 miliardi di password: ecco cosa significa per te e...

Nelle ultime settimane è emersa una notizia inquietante: un’enorme raccolta di oltre 16 miliardi di...

PERICOLI NEL CODICE OPEN SOURCE: COME L’IA PUÒ INFILTRARE...

L’intelligenza artificiale viene ormai utilizzata non solo da aziende e creativi, ma anche — e...

L’INGANNO DELLE APP “NUDIFY”: QUANDO L’IA VIOLA LA PRIVACY E LA...

Negli ultimi anni, la potenza dell’intelligenza artificiale è diventata sempre più accessibile...

Pubblicare le foto dei figli sui social è vietato: ecco cosa...

La diffusione sui social network di immagini di bambini e ragazzi da parte dei genitori è una...

Ai e deepnude: i pericoli nascosti della moda virtuale

La diffusione delle tecnologie di intelligenza artificiale ha portato a incredibili progressi in...

Controlla la tua reputazione o un sito web: due servizi gratuiti...

In un’epoca in cui ogni informazione pubblica può diventare permanente e ogni ricerca su Google può...

Gli auricolari possono essere pericolosi per la tua salute: ecco...

Sono piccoli, comodi, spesso costosi… e li usiamo ogni giorno: gli auricolari sono diventati...

Meme coin: perché i tuoi soldi possono volare via in un attimo

Negli ultimi mesi, sempre più giovanissimi si avvicinano al mondo delle meme coin, attratti da nomi...

Una guida completa per prenotare le tue vacanze in sicurezza sul...

Organizzare una vacanza è oggi un processo alla portata di tutti grazie alla grande varietà di siti...

ESEMPI DI OFFESE SUL WEB e FRASI DIFFAMATORIE SANZIONABILI...

Esempi di offese sul web e frasi diffamatorie sanzionabili Scopri quando le offese sui social sono...

Come riconoscere un sito autorevole da una copia clonata

Navigare su internet sembra ormai una routine semplice e sicura. Eppure, proprio quando stiamo per...

Android: come migliorare la durata della batteria e ridurre il...

Il problema della batteria che si scarica troppo in fretta – chiamato “battery drain” – è uno dei...

Come segnalare un’email come spam o pericolosa: guida per...

Ogni giorno milioni di utenti ricevono email sospette, pubblicità aggressive o addirittura...

Una nuova piattaforma porta i tuoi libri auto – pubblicati...

Fino a pochi anni fa, pubblicare un libro significava scegliere tra due strade: affidarsi a un...

Whatsapp: trascrivi i messaggi vocali senza aprirli

Hai mai ricevuto un messaggio vocale mentre sei in riunione, in autobus o in un luogo dove non puoi...

Attenzione ai qr code nei parcheggi: così i truffatori svuotano...

Il QR code, nato per semplificare la vita digitale, è diventato uno degli strumenti preferiti dai...

Android browser che permette di installare le estensioni di...

Vuoi usare le estensioni di Google Chrome anche sul tuo smartphone Android? Da oggi è possibile...

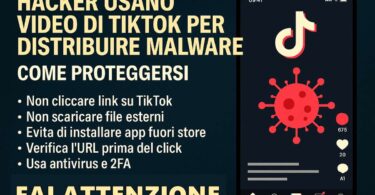

Hacker usano video di tiktok per distribuire malware: come...

Il social network TikTok, tra i più popolari al mondo soprattutto tra i giovani, è finito al centro...

Nuova minaccia: email che sembrano autentiche ma non lo sono

Una nuova tecnica di attacco sta preoccupando gli esperti di sicurezza informatica: si chiama DKIM...

Truffe online a nome dell’inps: attenzione a sms ed email...

Negli ultimi giorni è aumentata la diffusione di truffe informatiche che sfruttano il nome...

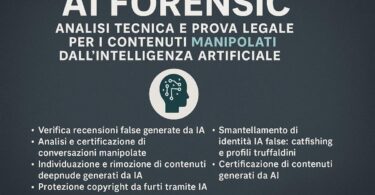

Ai forensic: analisi tecnica e prova legale per i contenuti...

Viviamo un’epoca in cui i contenuti falsificati da intelligenza artificiale si diffondono con una...

Whatsapp: puoi parlare con il tuo assistente digitale chatgpt...

Alcuni ancora non lo sanno e per questo li aggiorniamo con questo post. Oggi puoi avere un piccolo...

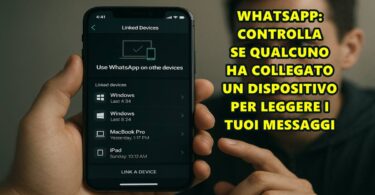

Whatsapp: controlla se qualcuno ha collegato un dispositivo per...

Molti pensano che WhatsApp invii sempre una notifica quando viene effettuato l’accesso da un nuovo...

Tra due giorni i dati degli spostamenti google del passato non...

Quante volte accettiamo qualcosa senza leggere davvero?Accade ogni giorno, ma raramente con...

Chatbot e minori: i rischi nascosti dietro le chat con...

L’intelligenza artificiale conversazionale è entrata a far parte della vita quotidiana di milioni...

Teams sostituisce skype: ecco come condividere lo schermo in...

Negli ultimi mesi si è assistito a una trasformazione silenziosa ma concreta: lo storico Skype ha...

Accessi sospetti ai tuoi account: impara a riconoscerli e a...

Viviamo costantemente connessi: email, social, app bancarie, archivi cloud, messaggistica… tutto...

Sextortion: precisazioni necessarie dopo il video di geopop

Questo articolo nasce in risposta al video intitolato “Cos’è la Sextortion: come riconoscerla e...

Utilizza whatsapp come il tuo archivio dati personale

Hai mai pensato di usare WhatsApp non solo per chattare con gli altri, ma anche per comunicare con...

Whatsapp: lo sapevi che puoi usarlo come scanner dei documenti?

WhatsApp non è più solo una piattaforma di messaggistica istantanea. Negli ultimi aggiornamenti...

Whatsapp: come proteggere l’indirizzo ip durante le...

La privacy online non riguarda solo i messaggi scritti. Anche le chiamate vocali su WhatsApp...

Proteggi la tua identità online: un imperativo nell’era...

Nel mondo digitale di oggi, la nostra identità è esposta a più minacce di quanto si possa...

Hai tempo fino al 18 maggio per certificare la cronologia...

Stai per perdere un’opportunità cruciale per difendere il tuo passato digitale.Se non agisci...

E’ uscito il libro “SENZA TRACCIA”: la guida...

In un mondo in cui ogni click lascia una traccia, nasce SENZA TRACCIA – Anonimato e privacy online...

Cos’è il pharming e come difendersi da questa truffa...

Il pharming è una tecnica di attacco informatico subdola e pericolosa, progettata per reindirizzare...

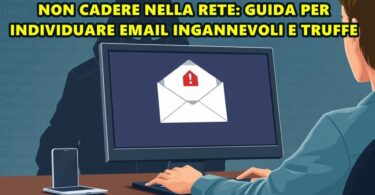

Non cadere nella rete: guida per individuare email ingannevoli e...

Le truffe via email, note come phishing, rappresentano una delle minacce informatiche più diffuse e...

Clonazione dello spid: ecco come i truffatori rubano la tua...

Lo SPID, il Sistema Pubblico di Identità Digitale, è oggi il principale strumento per accedere ai...

Falsi concorsi e lotterie online: come riconoscere e difendersi...

Ti è mai capitato di ricevere un’email o un messaggio che dice:“Congratulazioni! Hai...

Cyber Avventure – Due libri, una sola missione: aiutare i...

In un mondo dove il primo amico spesso è uno smartphone e dove il web parla ai nostri figli più di...

Programmi crackati: cosa rischi davvero quando li scarichi

Il fascino dei software “gratis” è forte. Quando un programma a pagamento può essere scaricato in...

Selfie delle mie brame chi e’ la piu’ bella del...

Il selfie è ormai parte della nostra quotidianità. Non è solo una foto: è un modo per raccontarsi...

Ia, post falsi e manipolazione online: la nuova minaccia digitale

Siamo entrati in un’epoca in cui non basta più “vedere per credere”. Con l’avvento...