Alcuni aneddoti che dimostrano quanto sia facile divulgare involontariamente informazioni sensibili.

Se pubblicate le foto dei biglietti dei concerti su Instagram senza nascondere il codice a barre, qualcuno potrebbe vedere la vostra band preferita al posto vostro. Lo stesso può accadere anche se nascondete il codice a barre, ma con lo strumento sbagliato.

Intermezzo promozionale ... continua la lettura dopo il box:

Usufruisci di uno sconto per fare un CONTROLLO DELLA REPUTAZIONE PERSONALE o AZIENDALE [ click qui ]

Detto questo, ricordarsi di nascondere correttamente il codice a barre prima di vantarsi dei biglietti non è così difficile. La cosa cambia quando si pubblica una foto online senza notare un biglietto o, diciamo, un post – it con delle password che spuntano accidentalmente dall’inquadratura. Passiamo a rassegna alcuni casi in cui sono stati pubblicati involontariamente dei dati riservati online.

1. Pubblicazione di foto con una password sullo sfondo

Foto e video scattate negli uffici e in altre strutture rivelano password e segreti più spesso di quanto si possa pensare. Quando si scattano foto di colleghi, poche persone prestano attenzione allo sfondo e il risultato può essere imbarazzante o addirittura pericoloso.

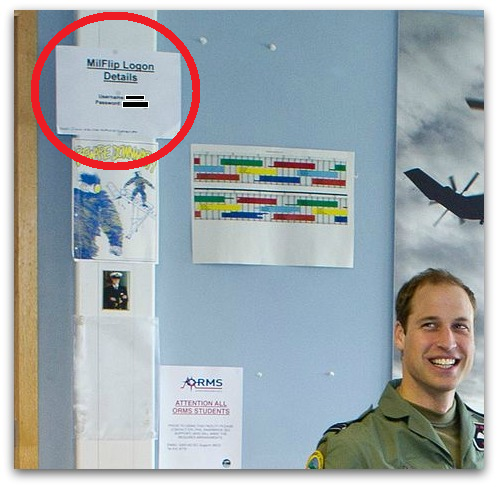

(Mancanza di) intelligence militare

Nel 2012, la Royal Air Force britannica l’ha combinata grossa. Oltre a un reportage fotografico sul Principe William, che allora prestava servizio in un’unità della RAF, sono stati resi pubblici i dati di accesso al MilFLIP (pubblicazioni di informazioni di volo militari). Un nome utente e una password su un pezzo di carta adornavano il muro dietro al Duca di Cambridge.

Poco dopo la pubblicazione delle foto sul sito ufficiale della famiglia reale, le immagini sono state sostituite con versioni ritoccate e le credenziali di accesso rivelate sono state modificate. Non sappiano se le nuove password siano finite di nuovo sulla parete.

Credenziali di accesso MilFLIP come decorazione d’interni. Fonte

L’incidente del principe William non è certo l’unico. Anche i militari meno conosciuti condividono segreti online, con e senza l’aiuto della stampa. Per esempio, un ufficiale ha pubblicato un selfie su un social network e sullo sfondo c’era uno schermo su cui erano visibili informazioni segrete. Il militare se l’è cavata con “rieducazione e addestramento”.

Intermezzo promozionale ... continua la lettura dopo il box:

Fughe di dati in diretta televisiva

Nel 2015, la compagnia televisiva francese TV5Monde è stata vittima di un attacco informatico. Individui non identificati hanno hackerato e defacciato il sito web e la pagina Facebook dell’azienda e hanno interrotto le trasmissioni per diverse ore.

Gli eventi successivi hanno trasformato la storia in una farsa. Un dipendente di TV5Monde ha rilasciato un’intervista sull’attacco e sullo sfondo si trovavano in bella vista le password di accesso ai profili social dell’emittente. Nelle immagini il testo è difficile da leggere, ma alcuni appassionati sono riusciti a ottenere la password dell’account YouTube di TV5Monde.

Casualmente, questo aneddoto è stata anche una lezione su come non creare una password: la frase segreta in questione si è rivelata essere “lemotdepassedeyoutube”, che, tradotto dal francese, è letteralmente “passworddiyoutube”. Fortunatamente, l’account YouTube e gli altri account dell’azienda ne sono usciti indenni. Tuttavia, questa storia della password fornisce alcuni spunti di riflessione sull’attacco informatico iniziale.

Il dipendente di TV5Monde rilascia un’intervista con una password sullo sfondo. Fonte

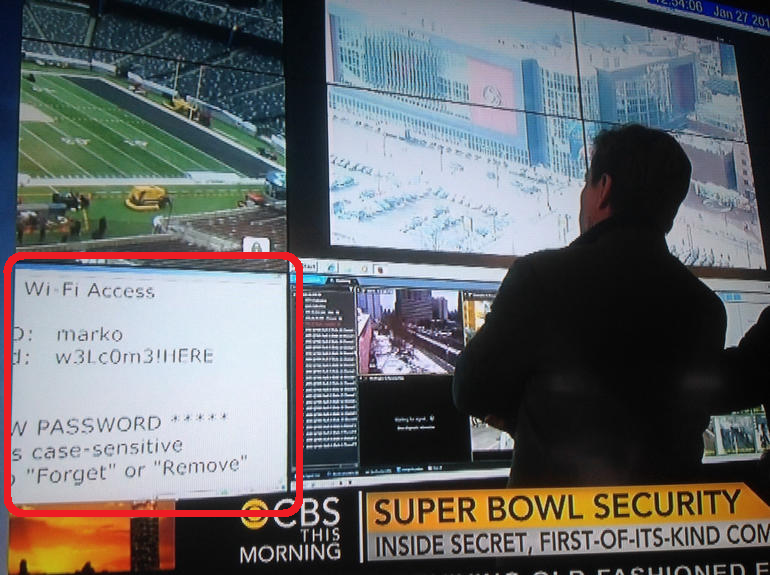

Un incidente simile si è verificato poco prima della 48esima edizione del Super Bowl, nel 2014, quando le credenziali di accesso alla rete Wi-Fi dello stadio sono passate per l’obiettivo di un cameraman televisivo. Ironia della sorte, il filmato è stato girato nel centro di comando responsabile della sicurezza dell’evento.

Credenziali di accesso Wi-Fi visualizzate su uno schermo nel centro di comando dello stadio. Fonte

2. Fitness tracker

I dispositivi che si usano per monitorare il vostro stato di salute potrebbero benissimo permettere a qualcun altro di monitorarvi, e persino di ottenere dati riservati come il codice PIN della carta di credito analizzando i movimenti della mano. È vero, quest’ultimo scenario potrebbe sembrare poco realistico.

Tuttavia, le fughe di dati sull’ubicazione distrutture segrete, purtroppo, sono vere. Ad esempio, l’applicazione fitness Strava, che annovera oltre 10 milioni di utenti, segna i percorsi di jogging degli utenti su una mappa pubblica. E ha mostrato anche l’ubicazione di alcune basi militari.

Anche se l’app può essere configurata per nascondere i percorsi a occhi indiscreti, non tutti gli utenti in uniforme, a quanto pare, sono esperti di tali tecnicismi.

Movimenti dei soldati in una base militare statunitense in Afghanistan mostrati dalla mappa Strava heat. Fonte

A proposito di minacce di nuove fughe di notizie, nel 2018 il Pentagono ha semplicemente vietato ai soldati americani in servizio di utilizzare i tracker per il fitness. Certo, per coloro che non trascorrono le proprie giornate in basi militari statunitensi, questa soluzione potrebbe sembrare esagerata. In ogni caso, vi consigliamo di prendervi il tempo necessario per configurare le impostazioni della privacy nella vostra app per il fitness.

3. Trasmissione di metadati

È molto facile dimenticare (o non sapere affatto) che i segreti a volte possono essere nascosti in informazioni sui file, detti anche metadati. In particolare, le fotografie spesso contengono le coordinate del luogo in cui sono state scattate.

Nel 2007, alcuni soldati americani (sembra che qui si stia sviluppando uno schema) hanno pubblicato foto online di elicotteri che arrivavano in una base in Iraq. I metadati delle immagini contenevano le coordinate esatte del luogo. Secondo una versione degli eventi, le informazioni sono state successivamente utilizzate in un attacco nemico che è costato agli Stati Uniti quattro elicotteri.

4. Condivisione eccessiva sui social media

Si possono conoscere alcuni segreti semplicemente studiando gli amici di una persona. Ad esempio, se i venditori di una particolare regione iniziano improvvisamente a comparire nell’elenco degli amici di un manager di un’azienda, la concorrenza può dedurre che la compagnia e è alla ricerca di nuovi mercati e sta cercando di approfittarne.

Nel 2011, la giornalista di Computerworld Sharon Machlis ha condotto un esperimento raccogliendo informazioni da LinkedIn. In soli 20 minuti di ricerca sul sito, ha scoperto il numero dei moderatori dei forum online di Apple, la configurazione dell’infrastruttura delle risorse umane dell’azienda e altro ancora.

Come l’autrice ammette, non si è imbattuta in segreti commerciali o simili, tuttavia Apple è orgogliosa di prendere maggiormanete sul serio la privacy di quanto facciano di media altre aziende. Nel frattempo, dai compiti professionali di un vicepresidente di HP, ancora una volta elencati su LinkedIn, chiunque poteva scoprire su quali servizi cloud stesse lavorando l’azienda.

Come evitare la divulgazione involontaria dei dati

I dipendenti possono condividere inconsapevolmente molti dettagli sulla vostra azienda. Per evitare che certi segreti diventino di dominio pubblico, stabilite regole severe per la pubblicazione di informazioni online e informate tutti i colleghi:

- Quando scattate foto e video da pubblicare sui social media, fate in modo non trapeli nulla che non vogliate pubblicare. Lo stesso vale quando qualcuno scatta foto o registra video che riguardano voi o il vostro ufficio. Ai giornalisti non importa, ma potreste ritrovarvi con un bel guaio se le vostre password dovessero finire su Internet. Le riprese vanno fatte in luoghi appositamente pensati per tale scopo. Nel caso non ci sia un luogo preposto, almeno controllate prima le pareti e le scrivanie;

- Siate anche consapevoli di ciò che gli altri possono vedere dietro di voi durante le videochiamate e le teleconferenze, anche se state parlando con colleghi o partner;

- Nascondete i contatti personali e di lavoro sensibili sui social network. Ricordate che concorrenza, scammer e cybercriminali in generale possono usare queste armi contro di voi;

- Prima di pubblicare un file, cancellate i metadati. Su un computer Windows potete farlo nelle proprietà dei file, per gli smartphone esistono app speciali. I vostri lettori non hanno bisogno di sapere dove è stata scattata una foto o su quale computer è stato creato un documento;

- Prima di vantarvi dei vostri successi lavorativi, fate attenzione perchè potrebbero trattarsi di un segreto commerciale. In ogni caso, probabilmente non è molto saggio illustrare i vostri trionfi fin nei minimi dettagli.

I dipendenti devono comprendere chiaramente quali informazioni sono riservate e sapere come gestirle. La nostra piattaforma automatizzata di sensibilizzazione alla sicurezza offre un corso dedicato a questo argomento.

https://www.kaspersky.it/blog/unusual-ways-to-leak-info/22121/